Seguridad

En esta sección, analizaremos los tres componentes de la seguridad integrada de SAP BPC:

- Usuarios

- Equipos

- Perfiles de acceso a datos

NOTA: Recuerde que SAP BPC estándar tiene cuatro componentes de seguridad: usuarios, equipos, perfiles de acceso a datos y perfiles de tareas. El BPC de SAP incorporado no tiene perfiles de tareas para controlar actividades; en su lugar, utiliza los nuevos objetos de autorización incrustados.

Después de explorar los tres componentes de la seguridad integrada, también explicaremos cómo puede implementar la seguridad de la matriz.

Antes de pasar a la discusión sobre seguridad, es importante mencionar que el enfoque conceptual de la seguridad en SAP BPC incorporado es diferente al de SAP BPC estándar. Para aquellos que recuerdan el enfoque en BI -IP, esto no es diferente; Por lo demás, el desarrollo y construcción de seguridad será un proceso de aprendizaje.

La diferencia se debe al momento en que la seguridad realmente «bloquea» los datos que se utilizan para la entrada o los cálculos que se guardarán. En SAP BPC estándar, el concepto de bloqueo se llama sin estado; en incrustado vuelve al enfoque con estado. En pocas palabras, esto significa que cuando el usuario accede a una plantilla de entrada, los miembros de las dimensiones que se seleccionan ahora están bloqueados; Si alguien más accede al mismo o similar conjunto de miembros de dimensión, entonces esa persona no podrá ejecutar un proceso de guardado.

El concepto de estado significaba un mayor enfoque en las diferentes combinaciones de miembros que se utilizarían durante un proceso de planificación o consolidación. Como resultado, es necesario dibujar una matriz de las actividades que realiza el grupo de usuarios y asegurarse de que no se bloqueen de forma continua. Para apoyar la capacidad de modificar esta configuración, volvemos al uso de Transacción RSPLSE.

Esto muestra que, en este caso, todas las características se identifican como relevantes para el bloqueo. El enfoque aquí es validar que, de hecho, se requiere que las características sean relevantes para el bloqueo. Esto a veces se convierte en un proceso de prueba y error en el que las pruebas son críticas y la alineación de las características requeridas deberá realizarse con el tiempo durante un proceso de planificación o consolidación real.

Lo único a tener en cuenta es que debe tener un escenario en el que haya una dimensión o característica que permita la segregación de los datos por parte del usuario. Si tiene dos usuarios con el mismo conjunto exacto de miembros en uso, se producirá un bloqueo. Si tiene una característica para la cual los diferentes usuarios están segregados a valores únicos, entonces evitará los bloqueos. Este también puede ser el caso cuando un usuario está trabajando en un subconjunto de otro, lo que también generará una situación de bloqueo. Una de las razones es que si hay muchos usuarios (planificadores en el mismo grupo de centros de costo, por ejemplo) que tienen acceso y trabajan en las mismas combinaciones, entonces es fundamental identificar los miembros característicos únicos que ayudarán a eliminar el bloqueo.

Recuerde que esto generará un bloqueo en los valores durante la ejecución de la plantilla de entrada en lugar de al momento de guardar. Esta es la diferencia crítica entre SAP BPC incorporado y SAP BPC estándar. En SAP BPC estándar, el bloqueo ocurre en el momento del proceso de guardado, mientras que con SAP BPC incorporado, el bloqueo ocurre durante la ejecución de la plantilla de planificación de entrada. Por lo tanto, si el usuario no sale de la plantilla de entrada durante horas, entonces ese conjunto específico de miembros está bloqueado para que cualquier otra persona tenga acceso. Si hay muchos usuarios, es importante planificar esto con anticipación. En el espacio Bl-IP, un enfoque es tener una dimensión que genere el identificador único, como una ID de planificación para cada planificador. Esto ayudará a eliminar cualquier bloqueo durante el proceso de entrada.

Ahora, pasemos a nuestra discusión sobre los componentes de la seguridad incorporada de SAP BPC, comenzando por los usuarios.

Usuarios

Revisemos brevemente cómo los usuarios de SAP BPC ingresan al sistema en SAP BPC estándar: los usuarios se originan en el maestro de usuarios de SAP BW (Transaction SUOl), se agregan a los roles /POA/BUI_FLEX_CLIENT y /POA/BUl_UM_USER, y luego se agregan al entorno estándar en el cliente web. Lo que hacen en las interfaces de usuario de SAP BPC se determina por su tarea de SAP BPC y sus perfiles de acceso a datos, ya sea asignados directamente a ellos o heredados del equipo en el que están.

En el BPC de SAP incorporado, los usuarios también comienzan en el maestro de usuarios de SAP BW, pero deben agregarse a un rol personalizado que incluya el objeto de autorización RSBPC_ID. En el mantenimiento de roles (es decir, Transacción PFCG), los entornos se asignan al objeto de autorización RSBPC_ID. Una vez que se haya agregado a este rol, puede iniciar sesión en un entorno SAP BPC incorporado.

Para crear un rol y un objeto de autorización vaya a Transacción PFCG y elija Crear. Ingrese un nombre de rol y una descripción y guarde. En la pestaña Autorizaciones, elija Nuevo y continúe con las indicaciones para usar una plantilla. Cuando llegue a la pantalla Cambiar rol: Autorizaciones, seleccione Insertar manualmente, ingrese el objeto de autorización RSBPC_ID y haga clic en Continuar -> Cambiar. Ingrese al entorno y haga clic en Continuar -> Guardar -> Generar.

¿Por qué son diferentes los dos procesos? Debido a que SAP BPC incorporado utiliza la Planificación Integrada, en la que las actividades de los usuarios están controladas por el rol en el que están. Por esta razón cuando accedemos a la seguridad de usuario de SAP BPC incrustada en el cliente web, solo veré a los usuarios que hayan sido asignados al entorno a través del objeto de autorización RSBPC_ID o que tengan el perfil SAP ALL, que incluye RSBPC_ ID por defecto.

Para acceder a los usuarios desde un entorno SAP BPC incorporado, seleccione Administración en el cliente web y haga clic en Usuarios en el menú de la izquierda. Para ver las asignaciones de perfil de acceso a datos, correo electrónico y equipo de los usuarios, seleccione uno de los usuarios. Si necesita hacer informes masivos sobre los usuarios, no olvide sobre los informes de seguridad en el cliente Web en Informes del sistema.

Ahora podemos analizar la agrupación de usuarios en equipos SAP BPC.

Equipos

Los equipos en SAP BPC incorporado cumplen el mismo propósito que en SAP BPC estándar. Representan usuarios de grupos lógicos que tienen funciones de trabajo similares y comparten informes similares. Un equipo puede tener uno o más usuarios y uno o más líderes de equipo. Solo los líderes de equipo pueden guardar informes y formularios de entrada en la carpeta pública.

Como punto de referencia, en SAP BPC estándar, la tarea y los perfiles de acceso a datos se asignan a equipos o directamente a usuarios. En SAP BPC incorporado, recuerde que no hay perfiles de tareas y que los perfiles de acceso a datos solo pueden asignarse directamente a los usuarios, no a los equipos.

Perfiles de acceso de datos

Los perfiles de acceso a datos se utilizan para controlar el acceso de lectura y escritura a los datos de transacción en el modelo/InfoProvider. Recuerde que en SAP BPC estándar, los perfiles de acceso a datos se mantienen exclusivamente desde el cliente web de SAP BPC. En contraste, el BPC de SAP incorporado se basa inicialmente en las autorizaciones de análisis de SAP BW subyacentes (mantenidas por TI), y luego la línea de negocio (LOB) puede restringir aún más el acceso a los datos de un usuario en SAP BPC.

En otras palabras, las autorizaciones de análisis de SAP BW se han fusionado con los perfiles de acceso a datos de SAP BPC, y debido a que el LOB puede restringir aún más el acceso de un usuario en SAP BPC, el resultado es una solución comercial mucho más práctica.

Autorizaciones

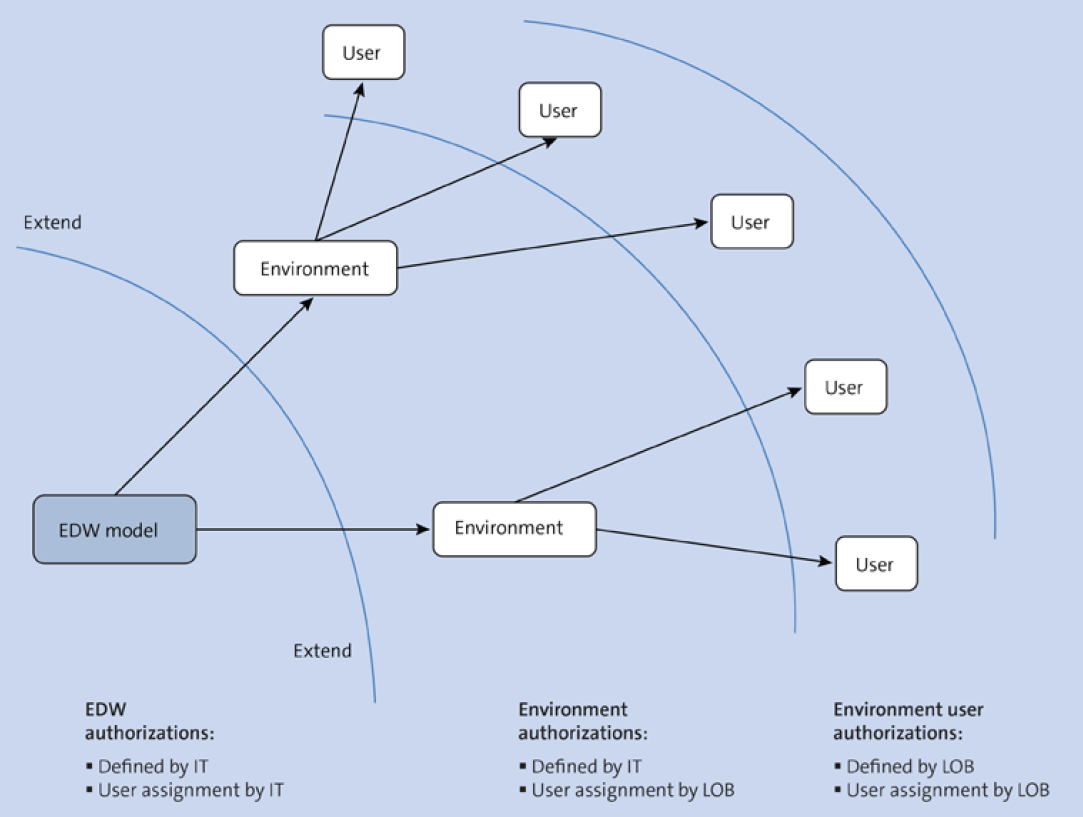

Las autorizaciones EDW (SAP BW) son mantenidas inicialmente por TI en la Transacción RSECADMIN. En el medio, las autorizaciones del entorno están definidas por TI en la transacción RSECADMIN, pero el LOB proporciona las asignaciones de usuarios. Finalmente, las autorizaciones de usuario del entorno son mantenidas completamente por el LOB en los perfiles de acceso a datos del cliente web SAP BPC.

Los perfiles de acceso a datos de SAP BPC solo pueden restringir aún más las autorizaciones de análisis de SAP BW. Por ejemplo, si SAP BW asigna acceso de escritura a los grupos de materiales Jugo, Soda y Agua, entonces los perfiles de acceso a datos de SAP BPC solo pueden usarse para restringir ese acceso. Por ejemplo, podría restringir el acceso de escritura para incluir solo jugo y agua.

Aunque los usuarios comerciales pueden ayudar a administrar la seguridad, hay algunas variaciones en cómo. Por ejemplo, las empresas centradas en TI probablemente harán que TI maneje toda la seguridad, mientras que las empresas centradas en el usuario empresarial pueden hacer que sus líderes de equipo realicen las tareas.

Los lectores que hayan incursionado en las autorizaciones de análisis de SAP BW pueden saber que se utilizan para controlar el acceso a los datos en los proveedores de información de SAP BW (tablas con datos o vistas de tablas con datos). Por ejemplo, si está planificando precios por año, versión y grupo de materiales, puede usar grupos de materiales para controlar el acceso a la transacción datos.

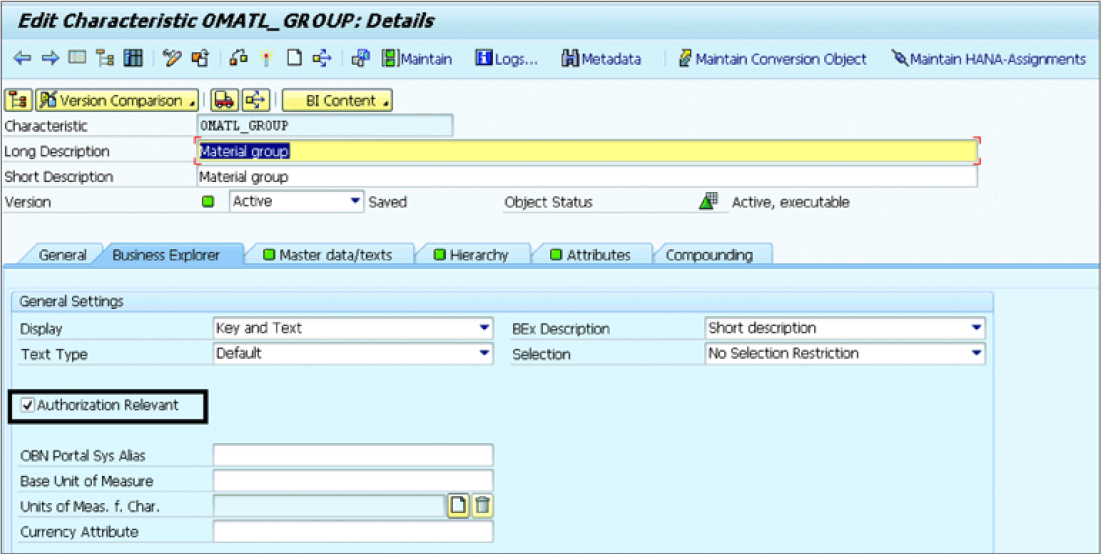

Para hacer esto en SAP BPC incorporado, debe hacer que el grupo de materiales sea relevante para la autorización en transacción RSDl que se usa para mantener las características.

Una vez que la característica es relevante para la autorización, las autorizaciones iniciales de análisis SAP BW se mantienen en transacción RSECADMIN. La estructura tiene cuatro características / dimensiones:

- OMATL- GROUP: Esto se utiliza para proporcionar la restricción de datos de SAP BW. Debajo de la columna Intervalos, el asterisco verde (*) significa que todos los valores característicos estarán disponibles.

- OTCAACTVT: Esta es la configuración de pantalla SAP BW (03) vs. cambio (02). En este caso. se establece en 02. (La columna Intervalos solo muestra los corchetes verdes).

- OTCAIPROV: Contiene la asignación de InfoProvider. En este caso, es el InfoCubo subyacente. (La columna Interna solo muestra los corchetes verdes).

- OTCAVÁLIDO: Esto se utiliza para controlar la fecha de validez de la autorización. En este ejemplo, se establece en todos (el asterisco verde).

Para crear la autorización vaya a transacción RSECADMIN. Elija Mantenimiento individual e ingrese la ID de autorización de análisis. Elija Crear e ingrese el texto breve. Inserte los caracteres especiales, elija Autorizaciones de lnfoCubo, ingrese el InfoCubo en tiempo real y seleccione Autorizaciones completas -> Continuar. Luego seleccione la característica relevante para la autorización y continúe, restringiéndola según sea necesario. Cambie el estado de OTCAACTVT a Cambiar, presione F3 y seleccione Activar.

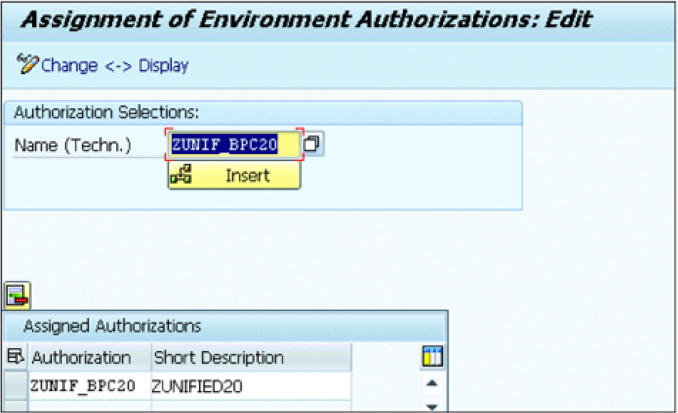

Una vez que se activa la autorización de análisis, se asigna a los usuarios según la entrada del LOB. El usuario TESTUSER ha sido asignado a la autorización de análisis ZUNIF_ BPC20. Desde la transacción RSECADMIN, vaya a la pestaña Usuario y haga clic en Asignación individual -> Cambiar. Seleccione la autorización de análisis, elija la pestaña Manual o Generada, luego haga clic en Insertar -> Guardar.

Si este fuera un ejemplo de una autorización de análisis SAP BW normal, la configuración ahora estaría completa. Sin embargo, SAP BPC incorporado también requiere que asigne la autorización de análisis al entorno. Para hacer esto manualmente en la transacción RSECENVI. Seleccione el entorno y haga clic en Cambiar, luego seleccione la autorización de análisis y elija insertar.

Eso envuelve la configuración de TI para restringir el acceso a los datos. Ahora, pongamos nuestros sombreros de usuario empresarial y configuremos los perfiles de acceso a datos de SAP BPC en el cliente web de SAP BPC.